Nema artikala u korpi.

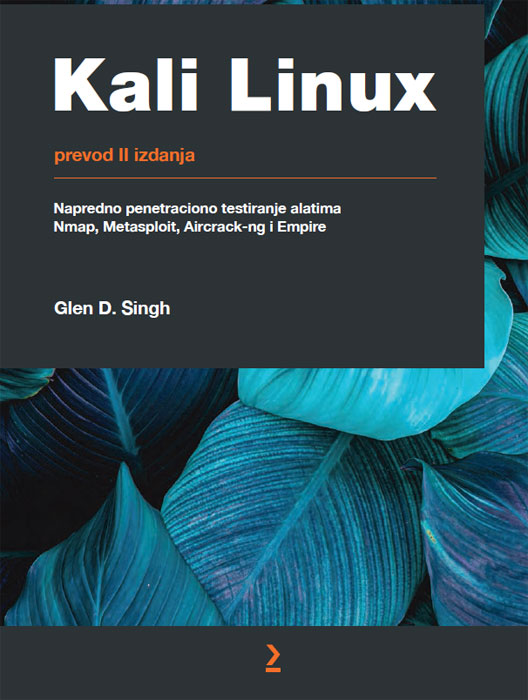

Pogledajte prodavnicuKali Linux

Istražite najnovije etičke hakerske alate i tehnike da biste vršili penetraciono testiranje (pen test) od nule

Ključne karakteristike

– Naučite da kompromitujete mreže preduzeća pomoću Kali Linuxa

– Steknite sveobuhvatan uvid u bezbednosne koncepte pomoću naprednih hakerskih tehnika iz stvarnog života

– Koristite Kali Linux na isti način kao etički hakeri i pen testeri da biste stekli kontrolu nad svojim okruženjem

Opis knjige

Kali Linux je najpopularnija i najnaprednija Linux distribucija za penetraciono testiranje u industriji sajber bezbednosti. Pomoću Kali Linuxa profesionalac za sajber bezbednost će moći da otkrije i iskoristi različite propuste i izvrši napredno pen testiranje, kako na žičanim tako i na bežičnim mrežama preduzeća.

Ova knjiga je sveobuhvatan vodič za nove korisnike Kali Linuxa i penetracionog testiranja, koji će vas u najkraćem roku osposobiti za rad. Pomoću scenarija iz stvarnog sveta razumećete kako da postavite laboratoriju i istražite osnovne koncepte penetracionog testiranja. U ovoj knjizi ćete se fokusirati na prikupljanje informacija, pa čak i otkriti različite alate za procenu ranjivosti u paketu Kali Linuxa. Naučićete da otkrijete ciljne sisteme na mreži, da identifikujete bezbednosne propuste na uređajima, da iskoristite bezbednosne slabosti i dobijete pristup mrežama, da podesite operacije Command i Control (C2) i da izvršite penetraciono testiranje veb aplikacija. Uz ovo ažurirano drugo izdanje, moći ćete da kompromitujete Active Directory i da koristite mreže preduzeća. Na kraju ove knjige predstavljena je najbolja praksa za izvršavanje kompleksnih tehnika penetracionog testiranja veba u visoko bezbednom okruženju.

Do kraja ove knjige steći ćete veštine za obavljanje naprednog penetracionog testiranja na mrežama preduzeća pomoću Kali Linuxa.

Šta ćete naučiti

– Osnove etičkog hakovanja

– Instalaciju i konfiguraciju Kali Linuxa

– Tehnike otkrivanja elemenata postavke i mreže

– Da vršite procenu ranjivosti

– Da koristite poverenje u servise domena Active Directory

– Da vršite naprednu eksploataciju pomoću tehnika Command and Control (C2).

– Primenu naprednih tehnika bežičnog hakovanja

– Bićete dobro upućeni u korišćenje ranjivih veb aplikacija

Kome je ova knjiga namenjena

Ova knjiga za pen testiranje je namenjena studentima, trenerima, profesionalcima za sajber bezbednost, sajber entuzijastima, profesionalcima za bezbednost mreže, etičkim hakerima, pen testerima i bezbednosnim inženjerima. Ako nemate nikakvo prethodno znanje, a želite da postanete stručnjak za penetraciono testiranje korišćenjem Kali Linux operativnog sistema (OS), onda je ovo knjiga za vas.

Detaljan opis:

Uvod u etičko hakovanje

Izgradnja laboratorije za penetraciono testiranje

Podešavanje za napredne tehnike hakovanja

Izviđanje i snimanje sistema

Istraživanje aktivnog prikupljanja informacija

Izvršenje procene ranjivosti

Razumevanje penetracionog testiranja mreže

Izršenje penetracionog testiranja mreže

Napredno penetraciono testiranje mreže – posle eksploatacije

Active Directory napadi

Napredni Active Directory napadi

Command and Control taktike

Napredno bežično penetraciono testiranje

Izvođenje napada na strani klijenta – društveni inženjering

Razumevanje bezbednosti aplikacija na veb sajtu

Napredno penetraciono testiranje veb sajta

Najbolja praksa za stvarni svet